请注意,本文编写于 1162 天前,最后修改于 1162 天前,其中某些信息可能已经过时。

目录

注意

购买海外vps,很多是没有带安全组的,并且默认是root用户密码登录

直接就这么裸奔在公网,实际上是很危险的,看看一周内,这恐怖的ssh暴力破解

1、防止ssh暴力破解

1.1 创建shell脚本

# 创建禁止ssh暴力破解脚本 vim /usr/local/bin/secure_ssh.sh # 写入内容 #! /bin/bash cat /var/log/secure|awk '/Failed/{print $(NF-3)}'|sort|uniq -c|awk '{print $2"="$1;}' > /usr/local/bin/black.txt for i in `cat /usr/local/bin/black.txt` do IP=`echo $i |awk -F= '{print $1}'` NUM=`echo $i|awk -F= '{print $2}'` # 登录错误次数超过5次,拉入黑名单 if [ $NUM -gt 5 ];then grep $IP /etc/hosts.deny > /dev/null if [ $? -gt 0 ];then echo "sshd:$IP:deny" >> /etc/hosts.deny fi fi done

1.2 创建定时任务

# 编辑定时任务 crontab -e # 加入定时执行防ssh暴力破解脚本,每分钟执行一次 */1 * * * * sh /usr/local/bin/secure_ssh.sh

1.3 查看一下被暴力破解的次数

阔怕

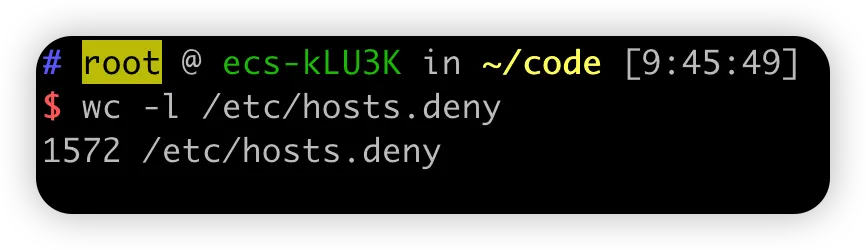

# root @ ecs-kLU3K in ~/www [13:10:35] $ wc -l /etc/hosts.deny 1572 /etc/hosts.deny

我的服务器才买一周,就1572这么多暴力破解的尝试,阔怕

2、使用公钥代替密码登录

3、禁止root用户直接登录

4、修改ssh的默认端口

提示

安全是一个非常大的领域,上面的操作是一些很基础的操作,覆盖面也非常小

如果对你有用,请点赞和关注我哦

如果你有更多的服务器安全知识,欢迎留言补充

本文作者:花菜

本文链接:

版权声明:本博客所有文章除特别声明外,均采用 BY-NC-SA 许可协议。转载请注明出处!

目录